セキュリティのためのハードウェア:TPMとハードウェアセキュリティキーの重要性

ソフトウェアだけでは不十分な時代

現代のサイバー攻撃は非常に巧妙化しており、ソフトウェアの脆弱性対策だけでは十分な防御ができない時代になってきました。OSやアプリケーションの脆弱性を塞ぐことはもちろん重要ですが、より根本的なレベルからセキュリティを考える必要があります。攻撃者の視点に立ち、あらゆる侵入経路を想定し、多層的に防御を固めていく──この考え方こそが、現代のサイバーセキュリティにおいて最も重要なアプローチです。

ハードウェアセキュリティという選択肢

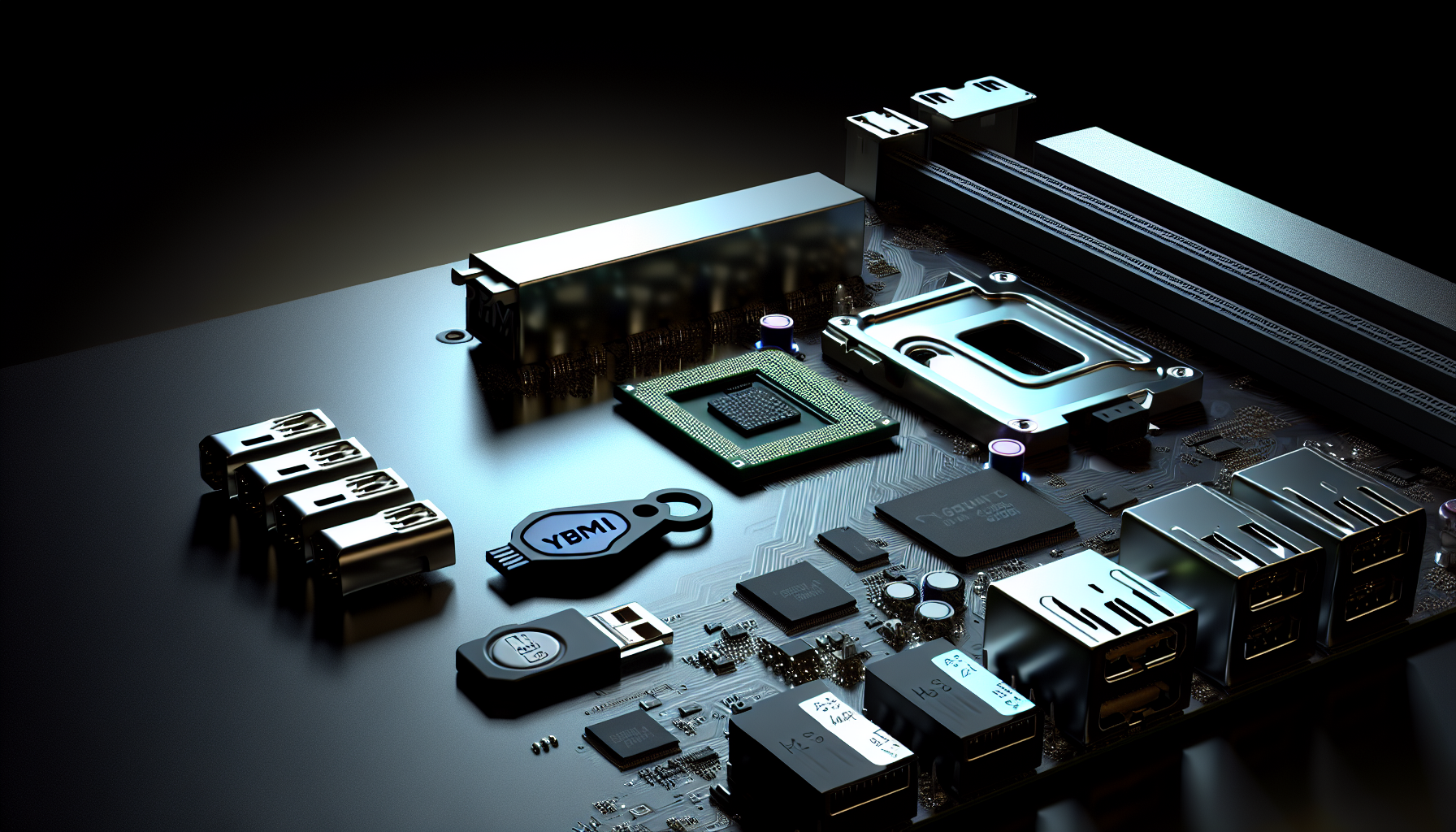

「セキュリティのためのハードウェア」という視点で考えると、YubiKeyのようなハードウェアセキュリティキーがよく知られていますが、実はもっと身近なところにハードウェアセキュリティが存在しています。それが、PCやサーバーに組み込まれているTPM(Trusted Platform Module)というセキュリティチップです。

TPM(Trusted Platform Module)とは

TPMは、コンピューターのマザーボードに組み込まれた専用のセキュリティチップで、以下のような重要な役割を果たしています:

- 起動時の改ざん検知:OSが起動する前の段階から、システムが改ざんされていないかをチェック

- 暗号化鍵の安全な保管:BitLockerなどのディスク暗号化システムで使用される鍵を、ハードウェアレベルで安全に保管

- 認証情報の保護:パスワードや証明書などの機密情報を、ソフトウェアから分離して保護

- プラットフォームの完全性検証:システムの状態を測定し、信頼できる状態かどうかを検証

TPMは普段は意識されることがありませんが、セキュリティの最後の砦として「縁の下の力持ち」のように機能しています。この土台がしっかりしているからこそ、その上で動作するソフトウェアセキュリティ対策も効果を発揮できるのです。

自分のPCでTPMを確認する方法

多くの現代的なPCにはTPMが搭載されていますが、実際に有効化されているかどうかを確認することができます。

Windowsでの確認方法

Windowsを使用している場合、以下の手順でTPMの状態を確認できます:

- キーボードで「Win + R」を押して、「ファイル名を指定して実行」ダイアログを開く

- 「tpm.msc」と入力してEnterキーを押す

- TPM管理画面が開き、「TPM はすぐに使用できます。」などの状態が表示される

Linuxでの確認方法

Linux環境では、以下のコマンドでTPMの状態を確認できます:

dmesg | grep -i tpmこのコマンドを実行すると、カーネルログからTPMに関連する情報を抽出できます。TPMが認識されている場合、デバイス情報やバージョンなどが表示されます。

YubiKeyとハードウェア認証キー

TPMと並んで重要なハードウェアセキュリティデバイスが、YubiKeyなどのハードウェア認証キーです。これらのデバイスは、以下のような特徴を持っています:

- 物理的な二要素認証:パスワードに加えて、物理的なデバイスの所持を要求

- フィッシング耐性:偽サイトでは機能しないため、フィッシング攻撃を防止

- 暗号化鍵の生成と保管:秘密鍵をデバイス内部で生成・保管し、外部に漏洩しない

- マルチプロトコル対応:FIDO2、U2F、スマートカード、OTPなど複数の認証方式に対応

多層防御の重要性

セキュリティには「一つの完璧な解決策」というものは存在しません。重要なのは、さまざまな技術や考え方を組み合わせて、防御の「層」を厚くしていくことです。

ハードウェアセキュリティは、この多層防御の最も下の層、そして最も堅固な地盤となるものです。ソフトウェアの脆弱性を突かれたとしても、ハードウェアレベルの保護が最後の砦として機能し、データを守ることができます。具体的な多層防御の構造は以下のようになります:

- 第1層:ネットワークセキュリティ - ファイアウォール、IDS/IPS、ゼロトラストネットワーク

- 第2層:エンドポイント保護 - アンチウイルス、EDR、パッチ管理

- 第3層:アプリケーションセキュリティ - 脆弱性スキャン、WAF、セキュアコーディング

- 第4層:データ暗号化 - ディスク暗号化、通信の暗号化、データベース暗号化

- 第5層:ハードウェアセキュリティ - TPM、HSM、ハードウェア認証キー

ハードウェアセキュリティの実装ベストプラクティス

組織でハードウェアセキュリティを導入する際の推奨事項をいくつか紹介します:

TPMの有効化と活用

- Windows 11では標準でTPM 2.0が必須要件となっているため、新規導入PCでは自動的に活用される

- BitLockerによるフルディスク暗号化を有効化し、TPMと連携させる

- Windows Hello for Businessなど、TPMベースの生体認証を導入する

- BIOSレベルでのセキュアブート設定を有効化し、TPMと連携させる

ハードウェア認証キーの展開

- 管理者アカウントやクリティカルシステムへのアクセスには必ずハードウェアキーを要求

- 予備キーを適切に管理し、紛失時の対応手順を明確化

- FIDO2対応のハードウェアキーを選択し、パスワードレス認証を推進

- 従業員教育を実施し、ハードウェアキーの重要性と適切な使用方法を周知

結論:物理的セキュリティの重要性

サイバーセキュリティというと、ソフトウェアやネットワークの話に偏りがちですが、ハードウェアレベルでの保護は、総合的な防御戦略において欠かせない要素です。TPMやハードウェアセキュリティキーといった物理的なセキュリティコンポーネントが、デジタル世界における信頼の基盤を形成しているのです。

自分のデバイスがハードウェアレベルで保護されていることを確認し、適切に活用することで、サイバーセキュリティへの意識も一段と高まるはずです。物理的な部分も含めた総合的なディフェンスの考え方が、これからますます重要になっていくでしょう。